La configurazione di base

ricolleghiamoci al sistema con il nuovo account e prepariamoci a fare alcuni aggiustamenti alla configurazione.

Digitiamo il comando:

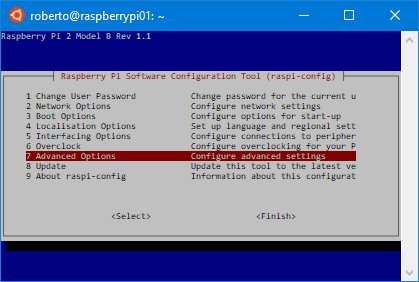

sudo raspi-config

Questo programma ( Figura 4 ) permette di impostare una serie di parametri relativi al nostro Raspberry.

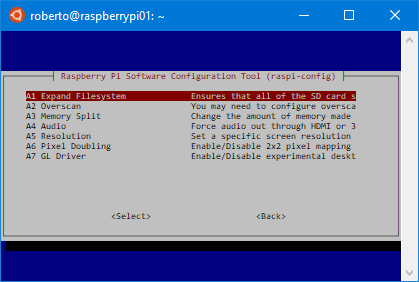

Quando abbiamo scritto la scheda microSD è stato creato un filesystem sufficiente a contenere il sistema, per sfruttare tutto lo spazio presente sulla nostra scheda è necessario espanderlo.

Per fare questo andiamo nelle Advanced options e qui scegliamo Expand filesystem come si vede nella Figura 5 .

Per far si che il sistema abbia anche i caratteri italiani al posto giusto è opportuno selezionare le opzioni internazionali.

La cosa più complessa è la selezione del locale, io utilizzo:

it_IT@euro ISO-8859-15

.

L'unica altra cosa da selezionare è il fuso orario, ma qui basta seguire la prcedura guidata.

Possiamo ora chiudere il raspi-config e passiamo ad occuparci di come rendere statico l'indirizzo ip del nostro Raspberry Pi: potremmo semplicemente prenotare l'indirizzo sul DHCP, ma alcuni servizi (tra cui il DNS) potrebbero non funzionare correttamente con tale configurazione.

Dobbiamo inserire alcuni parametri nel file /etc/dhcp.conf pertanto diamo il comando:

sudo nano /etc/dhcp.conf

Verso la fine del file ci sono le righe riportate sotto, scommentatele e modificate i parametri in modo che rispecchino l'indirizzo scelto, il gateway ed i server DNS:

# Example static IP configuration: interface eth0 static ip_address=192.168.1.10/24 static routers=192.168.1.254 static domain_name_servers=8.8.8.8 192.168.1.254

A non tutti forse è chiaro il significato del /24 che segue l'indirizzo: si tratta della netmask indicata con il numero dei bit. Il /24 equivale al classico 255.255.255.0

Per rendere effettivo il cambiamento riavviamo il Raspberry:

sudo reboot

e ricolleghiamoci al nuovo indirizzo.

Se accediamo da una shell Unix ssh ci proporrà un minaccioso avviso di questo tipo:

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ @ WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED! @ @@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ IT IS POSSIBLE THAT SOMEONE IS DOING SOMETHING NASTY! Someone could be eavesdropping on you right now (man-in-the-middle attack)! It is also possible that a host key has just been changed. The fingerprint for the ECDSA key sent by the remote host is. Please contact your system administrator. Add correct host key in ~/.ssh/known_hosts to get rid of this message. Offending ECDSA key in ~/.ssh/known_hosts:94 remove with: ssh-keygen -f "~/.ssh/known_hosts" -R Password authentication is disabled to avoid man-in-the-middle attacks. Keyboard-interactive authentication is disabled to avoid man-in-the-middle attacks.

Lo scenario rilevato farebbe pensare di essere sotto un attacco di tipo man-in-the-middle (Nuova pagina) e quindi siamo messi in guardia.

Seguiamo il consiglio datoci e digitiamo il comando:

ssh-keygen -f "~/.ssh/known_hosts" -R 192.168.1.10

Così facendo al successivo login ci sarà chiesto di accettare la firma del server come la prima volta che ci siamo collegati.

Come ultima cosa facciamo un aggiornamento dei pacchetti installati

sudo apt update sudo apt upgrade